Twój numer telefonu to klucz do konta – jak przestępcy przejmują tożsamość przez SIM swap?

Cyberbezpieczeństwo, SIM swap, ochrona tożsamości cyfrowej

Jeszcze niedawno numer telefonu był tylko kontaktem. Dziś jest czymś znacznie ważniejszym: uniwersalnym identyfikatorem, którym logujemy się do usług, odzyskujemy konta i zatwierdzamy transakcje.

I to właśnie dlatego numer telefonu stał się jednym z najcenniejszych celów cyberataków.

Dlaczego numer telefonu jest tak ważny?

W wielu usługach numer telefonu jest jednocześnie:

- loginem do konta

- elementem resetu hasła („wyślij kod SMS")

- sposobem uwierzytelnienia (2FA)

- potwierdzeniem przelewów i operacji bankowych

Jeśli ktoś przejmie Twój numer, może przejąć:

- ✅ SMS-y z kodami jednorazowymi

- ✅ autoryzacje logowania

- ✅ proces „Nie pamiętam hasła"

- ✅ dostęp do bankowości i poczty

- ✅ w efekcie – całą Twoją tożsamość cyfrową

SIM swapping – najgroźniejszy scenariusz „bez kradzieży telefonu"

SIM swapping (SIM hijacking) to metoda, w której przestępca doprowadza do przeniesienia Twojego numeru na kartę SIM, którą sam kontroluje.

Ty nagle tracisz usługę („brak zasięgu"), a on przejmuje:

- SMS-y

- rozmowy

- kody jednorazowe do logowań i banku

Mechanizm polega na oszukaniu operatora (socjotechnika), aby przeniósł numer ofiary na SIM kontrolowany przez sprawcę.

Dlaczego 2FA przez SMS jest dziś ryzykowne?

Wiele osób myśli: „nie szkodzi, że ktoś zna moje hasło, bo mam SMS z kodem".

Problem: SMS jest bezpieczny tylko tak długo, jak długo nikt nie przejmie Twojego numeru.

Jeśli numer zostanie „skradziony" przez SIM swap, SMS-owe 2FA może przestać Cię chronić – a wręcz stać się narzędziem atakującego.

Jak wygląda cyberatak „od numeru do banku"?

Typowy łańcuch ataku (który działa zaskakująco szybko):

- 1️⃣ Przestępca zdobywa numer telefonu (np. z ogłoszeń, social media, wycieków)

- 2️⃣ Wykonuje SIM swap przez socjotechnikę

- 3️⃣ Resetuje hasło do e-maila/banku z kodem SMS

- 4️⃣ Przejmuje pocztę → przejmuje kolejne serwisy (efekt domina)

- 5️⃣ Finalnie – pieniądze, pożyczki, podszywanie się pod właściciela

Jak rozpoznać przejęcie numeru? Sygnały alarmowe

Jeśli obserwujesz:

- 🚨 nagłą utratę zasięgu bez powodu

- 🚨 brak SMS-ów (zwłaszcza autoryzacyjnych)

- 🚨 problemy z logowaniem, mimo poprawnego hasła

- 🚨 powiadomienia o próbach resetu haseł

Reaguj natychmiast – tu liczą się minuty.

Jak się chronić? 5 najważniejszych zasad

✅ 1. Odejdź od SMS – używaj aplikacji Authenticator

Jeżeli usługa to umożliwia, wybieraj:

aplikacje uwierzytelniające (Google Authenticator, Authy)

passkeys

klucze sprzętowe (YubiKey)

✅ 2. Ustaw dodatkowe zabezpieczenia u operatora

PIN do obsługi konta

blokada duplikatu SIM bez weryfikacji

mocniejsza identyfikacja w salonie

✅ 3. Ogranicz publikowanie numeru telefonu

Numer to dziś część Twojej „tożsamości cyfrowej". Im mniej osób go zna publicznie, tym lepiej.

✅ 4. Ustaw alerty logowania i transakcji

Szybka informacja daje szansę na reakcję.

✅ 5. Miej plan awaryjny

Warto wiedzieć z góry:

jak szybko skontaktować się z operatorem

jak zablokować dostęp do bankowości

jak odzyskać e-mail inną drogą

Co robić, gdy podejrzewasz SIM swap? Procedura alarmowa

- 1️⃣ Zadzwoń do operatora z innego telefonu i zablokuj numer / kartę

- 2️⃣ Skontaktuj się z bankiem i ogranicz dostęp

- 3️⃣ Zmień hasła do poczty i kont krytycznych

- 4️⃣ Wyloguj wszystkie sesje (Google/Apple/Microsoft)

- 5️⃣ Zabezpiecz komunikatory i social media

Podsumowanie

Numer telefonu to już nie tylko kontakt. To narzędzie logowania, odzyskiwania, autoryzowania — czyli w praktyce:

TWÓJ NUMER = KLUCZ DO KONTA

Jeśli ktoś go przejmie, może przejąć Twoje konta szybciej, niż zdążysz zorientować się, że „coś nie działa".

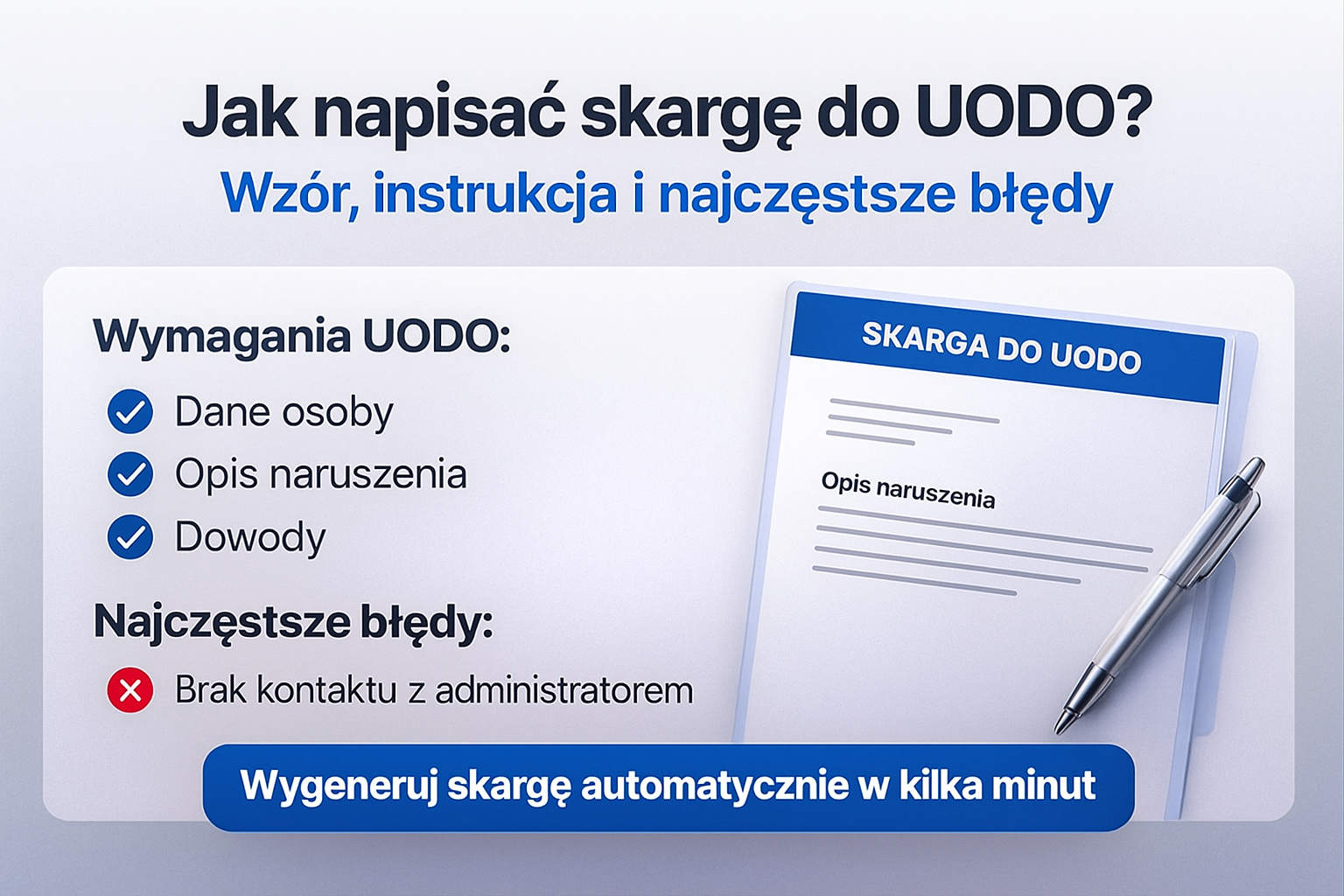

🔐 Ktoś wykorzystał Twoje dane bez zgody?

Jeśli padłeś ofiarą wycieku danych, phishingu lub ktoś przetwarza Twoje dane osobowe bez podstawy prawnej – możesz złożyć skargę do Prezesa UODO.

Źródła: Trend Micro – definicja SIM swapping i przejęcie SMS/kodów OTP, Investopedia – opis zagrożenia SIM swap

Tagi: SIM swap • przejęcie numeru telefonu • kradzież tożsamości • 2FA SMS • cyberbezpieczeństwo • ochrona konta • autoryzacja SMS