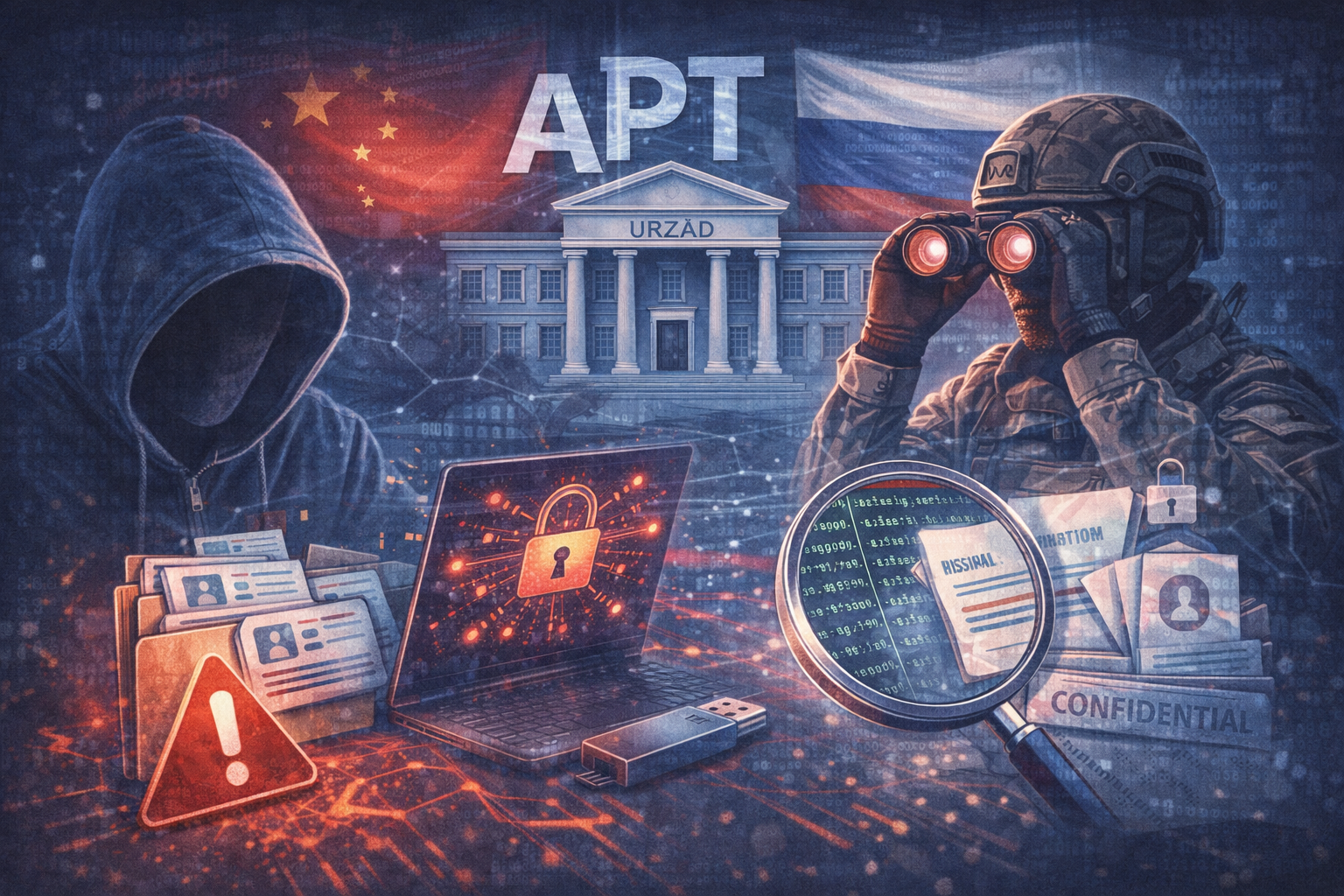

Faktura.pdf może Cię okraść – jak złośliwe pliki przejmują Twoje dane

Tak — w „niewinnych" plikach może być zagrożenie. I to częściej niż myślisz.

Plik PDF w mailu. Zdjęcie w komunikatorze. Dokument „faktura.pdf". Wiele osób traktuje takie załączniki jako bezpieczne, bo „to przecież tylko plik".

Niestety, cyberbezpieczeństwo od lat pokazuje, że złośliwe oprogramowanie nie musi być plikiem EXE — często ukrywa się w dokumentach.

Szkodliwe pliki mogą prowadzić do:

- 💻 zainfekowania komputera

- 🔑 kradzieży danych i haseł

- 📧 przejęcia kont e-mail

- 🔒 szyfrowania dysku (ransomware)

- 🏢 dalszych ataków w firmie

Jak „zwykły plik" może być groźny?

Są dwa główne mechanizmy:

1️⃣ Plik zawiera złośliwy kod / wykorzystuje podatność programu

Np. PDF wykorzystuje lukę w czytniku i po otwarciu uruchamia złośliwy kod. CISA wprost wskazuje PDF jako format wykorzystywany w phishingu i złośliwych kampaniach.

2️⃣ Plik jest „przynętą" (social engineering)

Samo otwarcie może nic nie zrobić, ale w środku jest link, przycisk lub instrukcja typu:

- „kliknij i zaloguj się"

- „włącz edycję/treść"

- „pobierz dokument z chmury"

To szczególnie częste w phishingu. CISA opisuje, że PDF-y są używane do oszustw, ponieważ użytkownicy ufają temu formatowi.

Jakie typy szkodliwych plików spotyka się najczęściej?

📄 A) PDF z linkami phishingowymi

Najczęstsze: PDF wygląda jak faktura, umowa, skan. W treści jest link do fałszywej strony logowania (Microsoft 365, bank, kurier).

📊 B) Dokumenty Office z makrami (DOC/XLS)

Makra historycznie były bardzo popularnym wektorem infekcji. Microsoft wprowadził rozwiązania ograniczające uruchamianie makr z internetu właśnie z powodu nadużyć.

📦 C) Archiwa ZIP/RAR z hasłem

Hasło często omija skanery poczty, bo system nie widzi zawartości. W środku może być plik .exe, skrypt lub „faktura.scr" udająca dokument.

🖼️ D) Pliki graficzne i multimedia

„Zdjęcie" może być bezpieczne jako obraz, albo spreparowane pod konkretną podatność w bibliotece do przetwarzania obrazu. To rzadsze niż phishing PDF, ale w historii bezpieczeństwa zdarzały się krytyczne luki w parserach obrazów.

🌐 E) HTML/HTM udające dokument

Plik otwiera się w przeglądarce i udaje stronę logowania lub „podgląd faktury".

Co takie złośliwe pliki mogą zrobić?

Po udanym ataku skutki są zależne od typu malware, ale najczęstsze to:

- 🔑 kradzież haseł (infostealer)

- 📧 przejęcie skrzynki e-mail

- 💳 podmiana numeru konta na fakturach

- 📁 kradzież danych firmowych

- 🔒 instalacja ransomware (szyfrowanie dysków)

- 🏢 ruch boczny w sieci firmowej

Jak się chronić? 8 zasad dla każdego

- ✅ 1. Nie ufaj plikowi tylko dlatego, że ma PDF/JPG

- ✅ 2. Sprawdź nadawcę i kontekst („czy ja tego oczekiwałem?")

- ✅ 3. Nie klikaj linków w dokumentach „faktura/umowa" bez weryfikacji

- ✅ 4. Nie otwieraj archiwów ZIP z hasłem od nieznanych nadawców

- ✅ 5. Aktualizuj system i programy (PDF reader, Office, przeglądarka)

- ✅ 6. Włącz MFA na poczcie i banku

- ✅ 7. Uważaj na „kliknij i zaloguj się"

- ✅ 8. Skanuj pliki (antywirus/Defender) zanim je uruchomisz

Dla firm – minimum bezpieczeństwa

- ✅ blokada makr z internetu (standard Microsoft)

- ✅ sandbox do załączników (analiza w izolacji)

- ✅ filtrowanie linków i reputacja domen

- ✅ szkolenia antyphishingowe (regularnie, nie raz na rok)

- ✅ backupy offline i test odtwarzania (pod ransomware)

Podsumowanie

Tak — w „niewinnych" plikach może być zagrożenie. Najczęściej nie jest to „wirus w PDF" jak z filmów, tylko realny, masowy schemat:

📩 mail → PDF → link → fałszywe logowanie → przejęcie kont → kradzież danych/pieniędzy

Dlatego najlepszą ochroną jest: świadomość, ograniczenie klikalności, aktualizacje i silne uwierzytelnianie.

🔐 Padłeś ofiarą phishingu lub wycieku danych?

Jeśli ktoś przejął Twoje dane osobowe, wykorzystał je bez zgody lub Twoje konto zostało zhakowane przez atak phishingowy – możesz złożyć skargę do Prezesa UODO.

Źródła: CISA – ostrzeżenie o phishingu z użyciem PDF, Microsoft Learn – blokowanie makr Office z internetu

Tagi: malware w PDF • złośliwy plik • phishing PDF • wirus w załączniku • bezpieczeństwo plików • ransomware • makra Office • cyberbezpieczeństwo